חברת אבטחת המידע Oligo Security חשפה שורת פרצות חמורות בפרוטוקול AirPlay של אפל, המאיימות על משתמשים ב-iPhone, iPad, Mac, Apple TV ורכבים עם CarPlay. הפרצות מאפשרות שליטה מרחוק ללא כל פעולה מצד המשתמש – דרך רשת WiFi ציבורית

פרצת אבטחה חדשה וחמורה שנחשפה בשבוע האחרון בפרוטוקול AirPlay של אפל מעוררת דאגה בקרב מומחי סייבר ברחבי העולם, לאחר שהתברר כי מיליוני מכשירי iPhone ואמצעי קצה נוספים עלולים להיות חשופים לפריצות מרחוק – גם ללא כל פעולה מצד המשתמש.

הדיווח הדרמטי מגיע מחברת אבטחת המידע הישראלית Oligo Security, שחשפה 23 ליקויים בפרוטוקול ההזרמה האלחוטית של אפל, כולל שתי פרצות חמורות במיוחד שמאפשרות לתוקפים “לדלג” ממכשיר למכשיר בתוך אותה רשת WiFi – ללא מגע יד אדם.

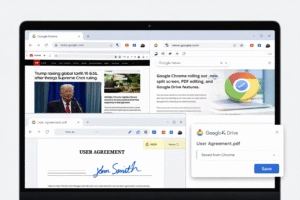

המתקפות, שהוגדרו על ידי החברה כ-“AirBorne”, מנצלות חולשות במנגנון שידור המדיה של אפל. אם מכשיר המשתמש מחובר לרשת אלחוטית ציבורית – כמו בית קפה, מלון, רכבת או אולם אירועים – תוקף שמחובר לאותה רשת יכול, באופן שקט וללא צורך באישור או פעולה מצד הקורבן, להשתלט עליו מרחוק.

המנגנון המאפשר זאת מבוסס על תכונת AirPlay Receiver, שנמצאת במכשירי iOS אך לרוב אינה מופעלת כברירת מחדל. ברגע שהיא כן פעילה – למשל, כשהמשתמש מנסה להזרים תוכן למסך טלוויזיה – הופך המכשיר לפגיע. הסכנה חמורה שבעתיים במכשירים של צד שלישי, כמו טלוויזיות חכמות ורמקולים ביתיים, המשתמשים בערכת הפיתוח (SDK) של אפל.

שתי פרצות מרכזיות (CVE-2025-24252 ו-CVE-2025-24132) מאפשרות למה שמכונה מתקפת Zero-click Remote Code Execution – כלומר, התוקף יכול להפעיל קוד זדוני על המכשיר, להשתלט עליו ולהפיץ את המתקפה הלאה, מבלי שהמשתמש ילחץ על דבר. מדובר באחת מצורות המתקפה המסוכנות ביותר הקיימות כיום בעולם הסייבר.

לפי הדיווח, תוקף שמצליח לחדור למכשיר אחד תומך AirPlay – יכול להפוך אותו למוקד להפצת נוזקות, רוגלות, או כופרות למכשירים נוספים באותה רשת. הסכנות כוללות גניבת מידע רגיש, ריגול דרך המיקרופון או המצלמה, והאזנה לשיחות – גם בתוך רכבים עם מערכות CarPlay.

חברת אפל עודכנה בפרצות מבעוד מועד ופרסמה עדכון גרסה המתקן את הליקויים במכשירים התומכים. עם זאת, עיקר הדאגה כיום מופנית למכשירים של צד שלישי המשתמשים ב-SDK של אפל – כמו טלוויזיות חכמות ורמקולים – ואינם מתעדכנים באותה קלות. במילים פשוטות: גם אם עדכנתם את ה-iPhone – ייתכן שסביבכם יש מכשירים פגיעים שעלולים להוות שער לחדירה לרשת כולה.

Oligo דיווחה על 23 פרצות בסך הכול, מתוכן 17 קיבלו מספרי זיהוי (CVE). חלק מהתיקונים נמצאים עדיין בשלבי פריסה, במיוחד עבור יצרני חומרה שאינם אפל.

המומחים ממליצים לעדכן מיידית את כל מכשירי אפל לגרסה האחרונה – כולל iPhone, iPad, Mac, Apple TV ומערכות Vision Pro. בנוסף, במכשירי Mac ניתן לכבות את תכונת AirPlay Receiver אם אינה בשימוש, או להגדיר אותה למשתמש נוכחי בלבד.

גם יצרני מוצרי צד ג׳, כמו טלוויזיות סיניות, מערכות סאונד ורכבים, נדרשים להוציא עדכוני קושחה (firmware) כדי לחסום את הפרצות. עד שדבר כזה יתבצע בפועל, המתקפות יכולות להימשך גם ברשתות פרטיות – במיוחד כשמכשירים פרוצים (jailbreak) מחוברים לרשת.

בקהילת הסייבר מציינים כי מדובר באחד ממקרי התקיפה הבולטים ביותר נגד אפל בשנים האחרונות – דווקא מול מערכת שנחשבת בטוחה וסגורה. ״זו תזכורת לכך שגם משתמשים זהירים במערכות סגורות אינם חסינים לחלוטין״, מסכם גורם באחת מחברות הסייבר הישראליות. ״חולשות כמו אלו מבהירות כמה חשוב לעדכן, לשנות הגדרות, ולוודא שגם המכשירים הפחות מרכזיים – כמו רמקולים, סטרימרים וטלוויזיות – אינם משאירים את הדלת פתוחה לפריצה״.